Sistema de Monitoração e Controle de Acesso para Condomínios

Portaria e Controle de Acesso

1 Introdução

Os mecanismos de autenticações têm por propósito maior a realização de controle de acesso. A demanda por produtos de segurança de qualidade visando proteger a população dos altos níveis de violência demonstra haver uma nítida necessidade por instrumentos de controle de acesso que incorporem tecnologias de ponta capazes de identificar corretamente quais pessoas e veículos tem acesso a uma determinada área ou setor. Assim, optou-se pelo desenvolvimento de um projeto ligado a área da segurança, visando atender umadas carênciasidentificadas no mercado. O projeto propõe a utilização da comunicação sem fio, obtida por meio da tecnologia RFID (Radio Frequency IDentification ou Identificação por Frequência Rádio), como forma de identificação de veículos, criando um sistema computacional que controla o acesso de veículos as áreas comuns de um condomínio.

1.1 Contextualização do problema

Devido ao grande aumento da população nas grandes cidades, passou-se a exigir um maior controle de acesso de veículos a adentrar nas garagens dos edifícios e condomínios. O controle de acesso de veículos a esses locais é um dos maiores problemas encontrados no ramo da segurança nos dias de hoje devido à precariedade dos sistemas disponíveis no mercado. Além de serem falhos na capacidade de informar, tampouco oferecem facilidade de uso e praticidade.

1.2 Motivação

A concretização do projeto se deve à necessidade de aprimorar o nível de segurança e monitoração de veículos nos condomínios, e das amplas possibilidades de aplicação da tecnologia RFID.

1.3 Objetivo

O projeto tem por objetivo principal desenvolver um sistema que permita controlar o acesso de veículos às garagens de condomínios. O sistema esta integrado a um controle de entrada e saída, oferecendo um serviço mais prático e facilitado para o controle de presença de moradores ou funcionários e identificação de pessoas que estiveram na garagem, assim como da extração de um breve relatório de movimentação pelo local.

1.4 Visão Geral

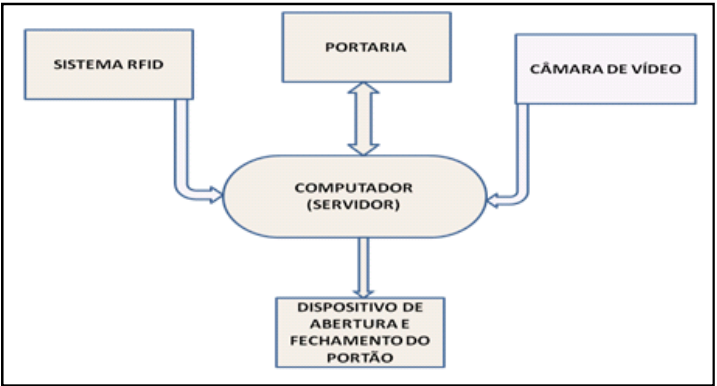

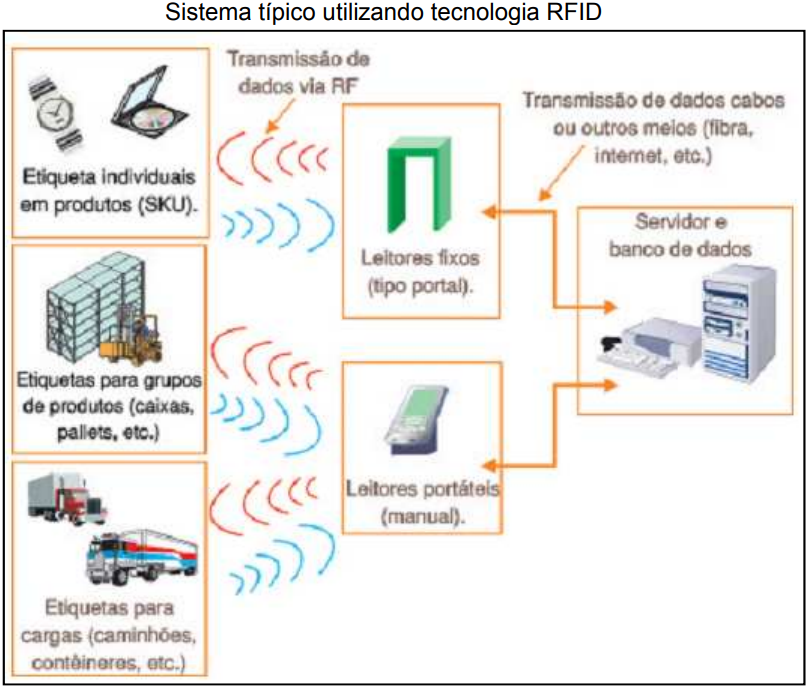

Este trabalho oferece uma aplicação prática da utilização da comunicação sem fio, obtida por meio da tecnologia RFID, como forma de identificação de veículos, no gerenciamento de acesso a um condomínio. De um modo geral, a Figura 1 ilustra o fluxo de informações do sistema. O computador recebe informações da câmera de vídeo e do RFID. A câmera de vídeo é utilizada para checagem do condutor pelo porteiro, enquanto o sistema RFID se encarrega de enviar informações cadastrais do condutor. O porteiro compara a imagem do condutor do veículo, dada pela câmera de vídeo, com a foto cadastrada no computador, devendo só realizar a abertura do portão se o condutor do veículo estiver cadastrado no sistema. O comando de abertura é realizado por meio de software. Um dispositivo eletromecânico é usado para simular a abertura e o fechamento do portão.

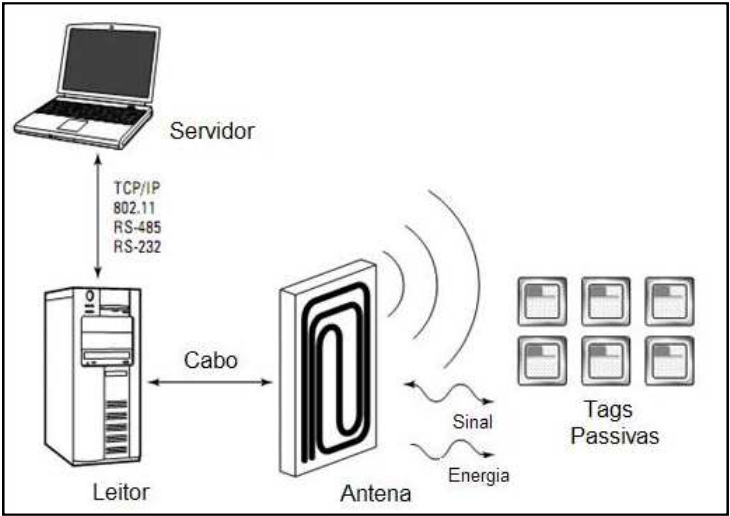

Na Figura 2 estão identificados os principais componentes de um Sistema RFID: As Tags ou etiquetas, o leitor, a antena e o servidor de aplicação, incluído as formas comuns de conexão entre os componentes.

1.5 Estrutura do trabalho

Além deste capítulo introdutório, este trabalho tem em sua composição mais 3 capítulos assim descritos: No capítulo 2 são apresentados o histórico e as informações da tecnologia adotada, o RFID. Informações importantes são passadas sobre os aspectos da tecnologia e sua forma de funcionamento e utilização. O capítulo 3 aborda o desenvolvimento do projeto, a integração entre o software e o hardware, a base de dados adotada e o software desenvolvido, mostrando todas as informações que são enviadas a leitora. Por fim, no capítulo 4 são apresentados os resultados obtidos, as dificuldades encontradas e sugestões para trabalhos futuros utilizando a tecnologia RFID.

2 Referencial Teórico

Neste capítulo é apresentado um breve histórico, formas de leituras e algumas aplicações para a tecnologia RFID. A aplicação da tecnologia está disponibilizada na forma da integração de diversos sistemas físicos já a disposição no mercado e do desenvolvimento de softwares específicos para o melhor funcionamento integrado dos mesmos e da atenção das necessidades de segurança e controle das garagens.O software integrador, a câmara de vídeo e o dispositivo que simula a abertura e fechamento do portão são comentados no Capítulo 3.

2.1 Histórico

Um dos primeiros modelos de identificação por meio de sinais de rádio foi desenvolvido por Sir Robert Alexander Watson-Watt, um físico escocês, no final da década de 1930. Seus desenvolvimentos mostraram-se úteis aos interesses das potencias aliadas, assim como as do Eixo, para a detecção prévia de aviões inimigos. Essa tecnologia então emergente é hoje chamada RFID (Radio Frequency Identification).

Estes primeiros modelos de uso da tecnologia RFID permitiam distinguir os aviões amigos dos inimigos por meio de artifícios, como, por exemplo, da mudança da orientação dos aviões amigos em determinados pontos do território, modificando, assim, a forma que o sinal retornava aos radares. Esse método relativamente simples é considerado como o primeiro sistema RFID passivo. Os ingleses, posteriormente na guerra, construíram um sistema mais avançado que incluía um radiotransmissor em seus aviões, que respondia corretamente a um sinal de rádio.

Essa nova abordagem para a distinção entre um avião amigo e outro hostil é reconhecida como primeiro sistema RFID ativo. Já nas décadas posteriores, os interesses acadêmicos e comerciais já não se concentravam na identificação de aeronaves, mas na possibilidade de identificar objetos de modo remoto por meio de ondas de rádio. Essa nova abordagem RFID se baseava no mesmo princípio básico da identificação de aviões, de enviar e receber ondas eletromagnéticas. Uma das primeiras aplicações práticas do RFID no comércio foi no ramo da segurança, na forma de sistemas antifurto.

Por meio de etiquetas colocadas nas mercadorias, era possível determinar se um produto havia sido ou não pago. Essa forma de vigilância eletrônica continua a ser amplamente utilizada nos comércios. As etiquetas para controle são bastante simples, possuindo uma única informação: pago ou não-pago. Uma etiqueta marcada como não-paga, ao passar pelo raio de ação de um sensor, ativa automaticamente o sistema de alarme para avisar sobre um provável furto.

A tecnologia também tem por característica a atualização constante das etiquetas e do alcance que pode ser devidamente reconhecida e identificada. Os engenheiros da IBM em suas pesquisas durante a década de 1990 haviam ampliado o alcance das etiquetas para 90 metros devido à utilização pioneira de ondas de alta-freqüência (UHF), porém, tais avanços nem sempre se traduziram numa exploração comercial imediata, seja pelo fator “alto custo” ou da falta de interesse do mercado.

O mercado do RFID voltou a se mostrar interessante no final da década de 1990 quando as grandes corporações se decidiram por implementar aplicações logísticas com sistemas RFID com tecnologia UHF para a criação e Centros de Autoatendimento. As novas etiquetas eram capazes de armazenar uma maior quantidade de informações e serviam plenamente para identificar uma grande variedade de produtos.

2.2 O Sistema RFID

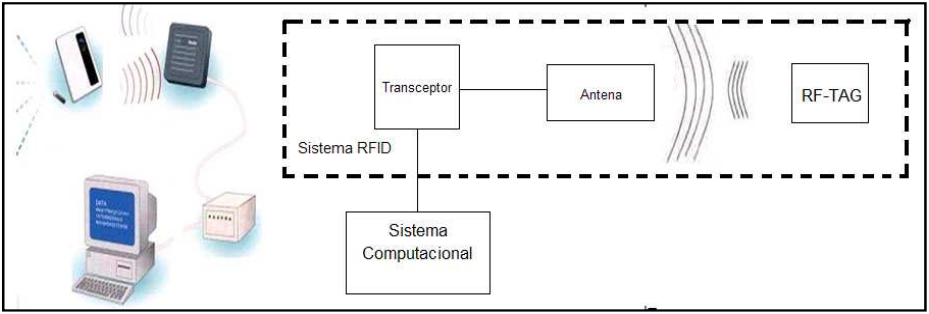

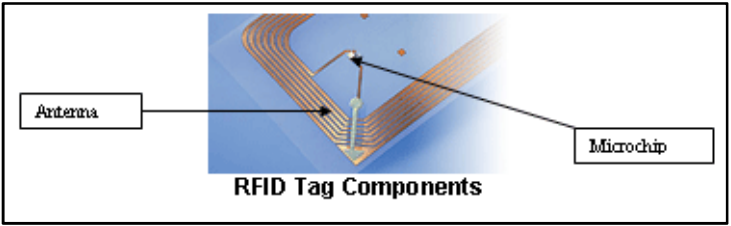

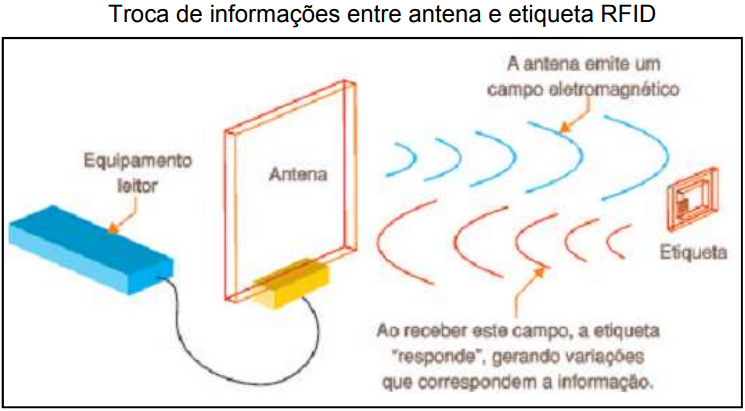

Os componentes da tecnologia RFID são três: Antena, Transceiver (com decodificador) e Transponder (chamado de RF Tag ou apenas Tag), composto de antena e microchip. A Figura 3 ilustra os componentes básicos de um Sistema RFID.

2.2.1 Antena

A antena ativa o Tag, através de um sinal de rádio, para enviar/trocar informações (no processo de leitura ou escrita). As antenas são fabricadas em diversos tamanhos e formatos, possuindo configurações e características distintas, cada uma para um tipo de aplicação. Quando a antena, o transceiver e o decodificador estão no mesmo invólucro recebem o nome de “leitor”.

2.2.2 Leitores

Este instrumento tem, basicamente, a função de ler etiquetas (Tags), mas modelos mais avançados são igualmente capazes de alterar e processar os dados nelas existentes. Ao passar pela área de cobertura da antena, o campo magnético da Tag é detectado pelo leitor, decodificando seus dados. Em seguida, o leitor transmite esses dados para um computador para que possam ser processados.

O leitor de RFID tem a capacidade de criar um arco eletromagnético capaz de absorver as informações geradas pelas etiquetas para identificar pessoa ou objeto, assim como para converter sinais analógicos em digital. O leitor é dotado de uma antena que capta as informações da etiqueta que passa sobre seu arco e os retransmitem para outro dispositivo. No caso de uso conjunto com computadores, as informações podem ser transmitidas por meio de um cabo rj45, USB, ou por meio de um roteador wireless.

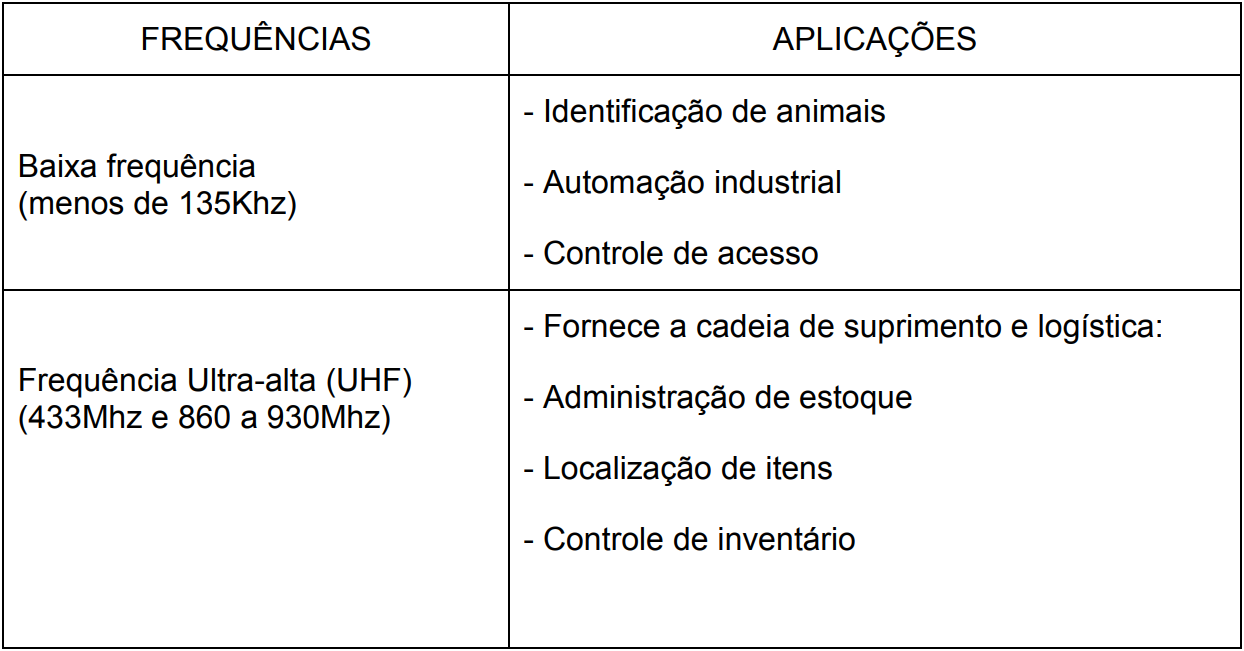

No Quadro 1 são apresentadas algumas das frequências comumente utilizadas e respectivas aplicações:

2.2.3 Etiquetas RFID (RFID tags)

Nos sistemas de identificação por radiofrequência, as Tags devem ser consideradas como elemento principal, uma vez que contêm as informações básicas que permitem a identificação física do objeto a ser rastreado. Quando a leitora RFID recebe o sinal da etiqueta, ela retransmite imediatamente os seus dados. As Etiquetas Inteligentes têm por característica a capacidade de armazenar os dados enviados por transmissores. Elas também respondem a sinais de rádio de um transmissor, transmitindo de volta informações quanto a sua localização e identificação. O microchip envia sinais para as antenas, que capturam os dados e os retransmitem para leitoras especiais. As leitoras selecionam as informações de acordo com o propósito do sistema de Identificação Eletrônica.

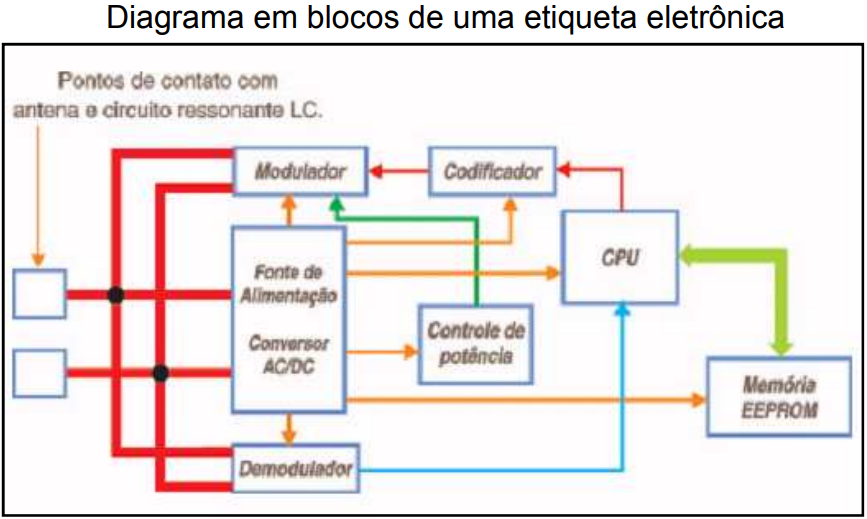

Na estrutura da etiqueta representada pela Figura 5podem-se identificar alguns dos componentes principais: antena ou bobina, microchip, capacitor, diodo e transistor, todos revestidos por uma camada de PVC, resina ou qualquer composto isolante. A etiqueta pode funcionar tanto como emissora quanto receptora de dados. Sua CPU controla as informações recebidas do Leitor, decodificando-as caso necessário, e seleciona dados e forma pela qual são transmitidos, se codificados ou não, e de acordo com qual sistema de criptografia a sua disposição. A Figura 6 ilustra com maiores detalhes os componentes antena e microchip de uma etiqueta RFID.

A antena é o componente da etiqueta que reconhece o sinal da leitora. A potência da freqüência da onda de rádio fica guardada no diodo que carrega o capacitor, aumentando desta forma a sua tensão. Quando o capacitor alcança uma determinada tensão pré-determinada, ativa o circuito integrado da etiqueta. É desta maneira que se realiza a leitura do microchip e o seu sinal é enviado para o transistor.

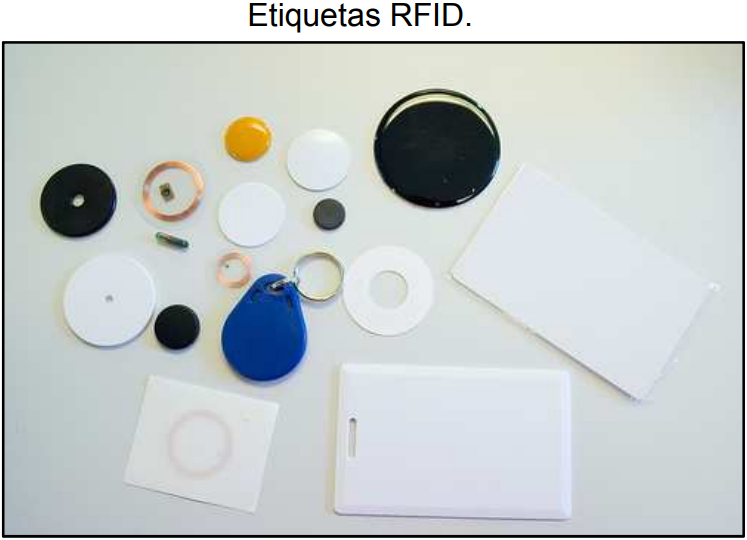

O transistor, por sua vez, gera um campo magnético que será notado pela bobina da leitora RFID e convertido num sinal de baixa freqüência. O transistor também pode gerar um campo magnético capaz de ativar a antena para refletir este sinal, o qual será convertido em sinal digital de alta frequência pelo transceptor do leitora A Figura 7 ilustra as múltiplas formas das etiquetas RFID que estão à disposição no mercado.

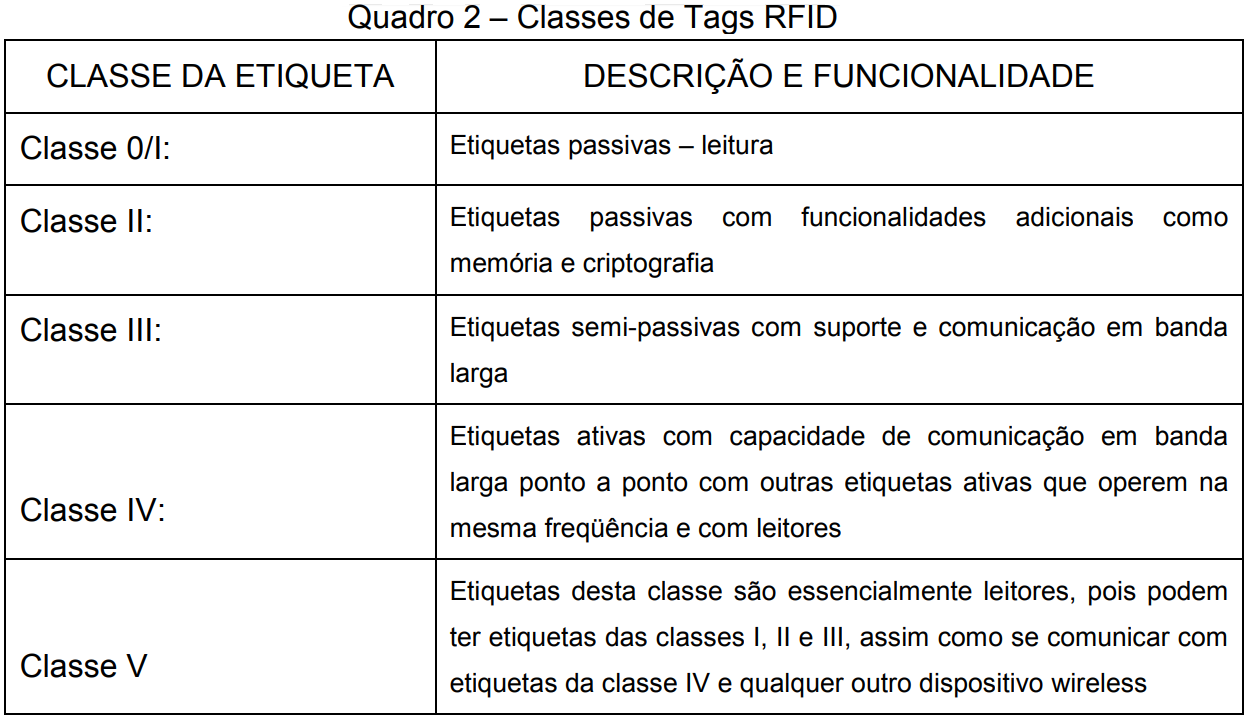

Em relação às funcionalidades da etiqueta RFID, elas são estabelecidas de acordo com uma ordem de classificação

Existem, então, três tipos de etiquetas RFID: passivas, ativas e semi-passivas.

2.2.3.1 Etiquetas RFID passivas Este tipo de etiqueta se caracteriza por não precisar de nenhum tipo de alimentação interna. A energia necessária para o seu funcionamento está localizada no seu próprio sistema de leitura, que a produz por meio de indução magnética ou campo eletromagnético. Quanto ao seu alcance, dificilmente ultrapassa os 5 metros de distância. É o tipo de etiqueta mais utilizado porque seu custo é extremamente acessível.

2.2.3.2 Etiquetas RFID ativas As etiquetas ativas possuem fonte de energia interna e também um transmissor. Seu alcance pode ser medido na escala de quilômetros. Devido ao seu alto custo de produção são utilizadas em sistemas especiais.

2.2.3.3 Etiquetas RFID semi-passivas As etiquetas semi-passivas, como as ativas, possuem uma fonte de alimentação interna, mas não têm a capacidade de transmitir dados, apenas de recebê-los. Devido a essa particularidade, podem ser utilizadas em ambientes cujo campo magnético é mais fraco, evitando, também, interferências externas para o seu melhor funcionamento. A sua bateria interna lhes permite ser identificadas a distâncias de até 100 metros. Assim como as etiquetas ativas, o custo mais elevado de produção restringe sua utilização em larga escala.

3 Funcionamento dos Sistemas RFID

Os leitores, como dito anteriormente, com o auxilio da antena, que é o seu componente vital, transmitem ondas de radiofrequência que se propagam até o limite de potência/tensão fornecido pela antena. As tags, por sua vez, absorvem energia necessária para conseguir transmitir suas informações, por meio de uma bobina indutora nela presente. A Figura 8 apresenta uma visão geral do funcionamento de um Sistema RFID. As Tags podem ser utilizadas tanto no controle de estoque de mercadorias quanto para rastrear o deslocamento físico de uma carga e de um veículo.

A energia consegue ser captada e fornecida para o chip que processa e faz o caminho inverso da energia, passando os dados para a leitora. O leitor, por sua vez, encaminha os dados a um computador que está com um sistema pronto para receber as informações contidas nas tags, tais como sistema de gestão, sistema de relacionamento com clientes (RCM), sistemas de suprimentos, sistemas de identificação eletrônica de pessoas, objetos, sistemas de estacionamentos, entre outros.

A Figura 9 esquematiza como ocorre a seqüência de comunicação entre uma Tag, a antena e o leitor RFID. Conforme referido anteriormente, a Tag ao entrar no alcance da antena/leitor envia automaticamente as informações para sua identificação.

Esses sistemas, por incluírem bancos de dados em seus projetos, conseguem acessar em tempo real as informações neles anteriormente cadastradas, diminuindo o tempo de processamento e agilizandoo tempo de resposta.

4 Principais Vantagens da Tecnologia RFID

Entre as principais vantagens da tecnologia RFID estão:

a) Tecnologia sem fios: há uma comunicação bidirecional entre leitor e etiquetas completamente sem fios. Apenas esta característica já elimina uma série de custos envolvidos em sistemas cabeados. Isto elimina também a necessidade de conexão com a etiqueta para efetuar a leitura e gravação da mesma.

b) Tecnologia reciclável: as etiquetas podem ser utilizadas nas mais diversas aplicações. Algumas etiquetas permitem a gravação leitura no ambiente de utilização. Isto significa dizer que uma etiqueta pode ser regravada diversas vezes e reaproveitada em outros objetos após o uso.

c) Tecnologia robusta: por sua construção mecânica não ter partes móveis e ser lacrada, não permitindo acesso ao chip, as etiquetas podem ser aplicadas nas mais diferentes condições de umidade, calor, ambientes corrosivos (com tratamento adequado), etc. e ainda assim serem extremamente funcionais.

d) Capacidade de armazenamento de dados: caso os chips possuam memórias, dados referentes ao produto podem ser gravados, contendo desde o histórico do mesmo até as configurações e particularidades de cada um. Quanto maior a memória, mais dados e maior a capacidade de gerenciamento de informações que as etiquetas proporcionam.

A tecnologia RFID proporciona também estas vantagens práticas em aplicações logísticas:

a) Rapidez;

b) precisão e confiança na transmissão de dados;

c) Elevado grau de controle e fiscalização, que aumenta a segurança e evita furtos além de evitar falsificações de mercadorias;

d) Possibilidade de leitura de muitas etiquetas de forma simultânea e captação de ondas à distância;

e) Identificação sem contato nem visão direta do produto, que possibilita a codificação em ambientes hostis;

f) Simplificação dos processos do negócio, que permite a redução da força de mão de obra com transferência dos atuais empregados nestas atividades para atividades mais nobres;

g) Rastreabilidade de produtos (controle de inventário) e de informação (ciclo de vida), que acarretam uma melhoria nas operações de gerenciamento e controle;

h) Alta capacidade de memória, que propicia o armazenamento de todas as informações pertinentes;

i) Leitura e escrita, que criam a possibilidade de constante atualização dos dados recebidos e

j) Durabilidade do estoque com possibilidade de reutilização.

5 Principais Desvantagens da Tecnologia RFID

Como visto anteriormente, as tecnologias RFID oferecem uma série de vantagens de produção e de tecnologia. Porém, podem apresentar algumas dificuldades para sua melhor utilização.

Entre as principais desvantagens ao uso da tecnologia estão:

a) O custo elevado da tecnologia RFID em relação aos sistemas de código de barras é um dos principais obstáculos para o aumento de sua aplicação comercial;

b) O preço final dos produtos, pois a tecnologia não se limita ao microchip anexado ao produto apenas. Por trás da estrutura estão antenas, leitoras, ferramentas de filtragem das informações e sistemas de comunicação;

c) O uso em materiais metálicos e condutivos relativos ao alcance de transmissão das antenas. Como a operação é baseada em campos magnéticos, o metal pode interferir negativamente no desempenho;

d) A padronização das freqüências utilizadas para que os produtos possam ser lidos por toda a indústria, de maneira uniforme; e

e) A invasão da privacidade dos consumidores por causa da monitoração das etiquetas coladas nos produtos. Para esses casos existem técnicas de custo alto que, quando o consumidor sai fisicamente de uma loja, a funcionalidade do RFID é automaticamente bloqueada.

Outras deficiências de aplicação percebidas na tecnologia foram:

a) Física: ondas de rádio freqüência (RF) não se propagam facilmente em qualquer ambiente. Isto limita algumas aplicações dos sistemas.

b) Ambiente: interferências de outros sistemas, excesso de calor, tempestades solares, eletricidade estática. Tudo isso pode mudar as condições de propagação ou maquiar os dados trocados entre antenas e etiquetas.

c) Precisão: colisão de dados lidos, distância entre antena e etiqueta, condições ambientais entre outros são componentes que prejudicam a precisão das operações de leitura e escrita de dados.

d) Segurança: as informações de todas as etiquetas podem ser lidos por qualquer um que tenha um leitor de dados idêntico aquele utilizado pelo sistema. Isso faz necessário criar códigos de segurança para objetos importantes.

e) Normatização: como ainda existem diversos padrões disponíveis no mercado, existe uma possibilidade de adquirir um sistema RFID que seja incompatível com o do seu principal fornecedor.

f) Maturidade: esta tecnologia ainda se encontra em fase de constante desenvolvimento. Novidades podem surgir a cada instante e mudar toda a tecnologia adquirida.

2.6 Aplicações Práticas da Tecnologia RFID

Os sistemas RFID são considerados de grande utilidade para a logística das organizações.Entre as possíveis aplicações estão o controle da origem e qualidade de alimentos, controles alfandegários, translado de bens e mercadorias, sistemas de segurança anti-roubo e controle de estoques. Muitas são as áreas onde a tecnologia RFID pode ser aproveitada. Por exemplo: na área de segurança para o monitoramento de cargas e no acesso a áreas restritas, na agropecuária, nas linhas de produção, para o controle de estoque e controle de bagagens em aeroportos.

A tecnologia RFID também oferece soluções para o controle de passaportes, controle de entrada e saída de livros de bibliotecas e controle do transporte de madeiras. Na área da saúde as etiquetas inteligentes podem advertir desde uma galinha especifica num galinheiro cuja temperatura corporal está mais elevada do que o normal até o controle do ritmo cardíaco de um indivíduo, alertando imediatamente os serviços hospitalares indicando a sua presente localização. A tecnologia RFID também encontrou espaço em áreas da produção de veículos, na distribuição de botijões de gás e controle de ponto e controle de patrimônio.

6 Sistema de monitoração e controle de acesso para condomínios

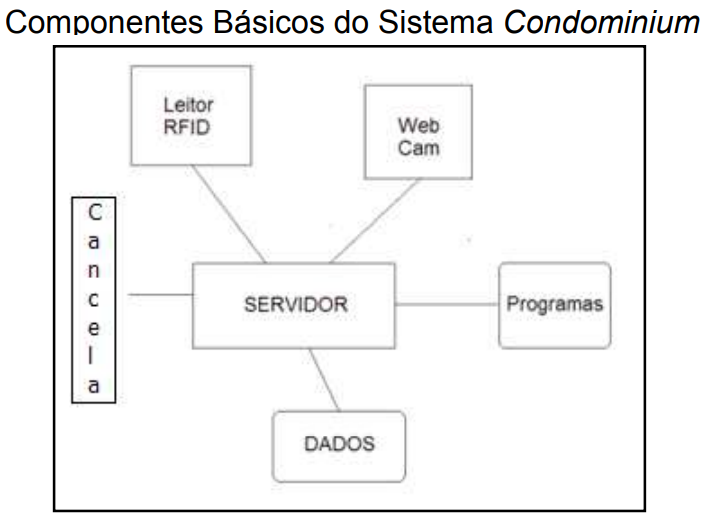

O Sistema de Monitoração e Controle de Acesso para Condomínios está estruturado numa proposta de utilização da tecnologia RFID. O controle de entrada e saída de veículos além de oferecer uma maior segurança aos condôminos, disponibiliza ao administrador do condomínio alguns relatórios que facilitam a sua logística tanto para o melhor agendamento de pessoal para atender os horários de maior demanda quanto para assegurar os interesses do condomínio quanto a danos e roubo de veículos. Este sistema foi batizado “Sistema Condominium”.

A Figura 10 a seguir disponibiliza uma visão geral dos componentes do Sistema Condominium.

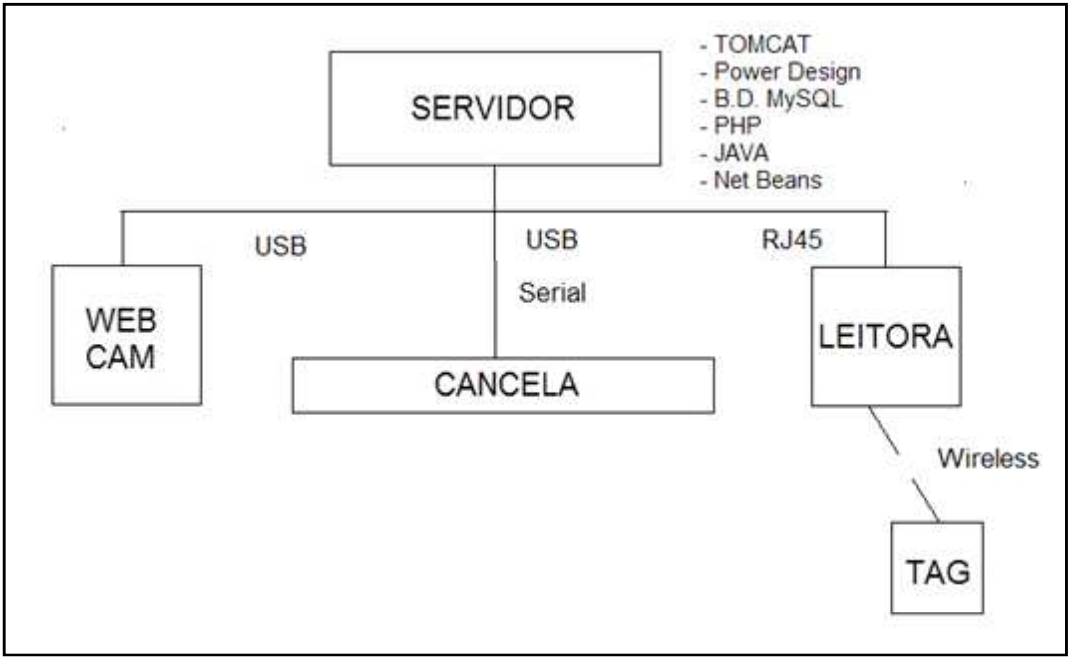

A opção para demonstração do projeto consiste em duas máquinas representadas pelo servidor e pelo cliente junto com a leitora, conectadas a um switch de 8 portas. Além disto os hardwares estão ligados em rede por um cabo par trançado RJ 45.

3.2 Especificações do Projeto

Para realizar a implementação do software “Condominium” optou-se pelo uso das seguintes ferramentas de software livre:

• Ferramenta de modelagem Power Design

• Sistema de gerenciador de banco de dados Mysql

• Ferramenta de desenvolvimento para web PHP

• Servidor de aplicação Tomcat

• Máquina virtual Java

• Ferramenta de desenvolvimento NetBeans

Esta organização pode ser observada no organograma apresentado na Figura

7 Hardware

A escolha do hardware para a implementação do Sistema Condominium primou na interoperabilidade de cada um dos seus componentes. Quanto mais simples e direta a proposta de hardware para atender às necessidades de segurança e acesso de veículos no interior do condomínio, mais fáceis serão os procedimentos de teste e implementação final. Ao se utilizar componentes que trabalham com protocolos padrão da indústria, garante-se um alto nível de compatibilidade entre os mesmos, sendo possível a substituição de modelos com pouca ou nenhuma necessidade de recodificação dos applets responsáveis pela troca de informações entre os dispositivos.

A configuração mínima do servidor para gerenciar todas as funcionalidades do Sistema Condominiumrequer: Processador com clock de Clock 1,66 Ghz; 1 Gb memória RAM; Disco rígido de 160 Gb e Sistema operacional Windows 7

3.3.2 Leitora

A leitora ideal para ser utilizada no sistema tem que ser capaz de gerenciar a rede e oferecer recursos de segurança. Outras características consideradas essenciais são a compatibilidade com o padrão DHCP e firmware e segurança baseada em SSL/SSH. No protótipo do Sistema Condominium fez-se a escolha pela Leitora UHF Astra, devido a sua capacidade de ser alimentada pela rede ethernet ou DC sobre Wi-Fi.

3.3.3 Web Cam

A webcam ideal para ser utilizada no sistema tem que ser capaz de trabalhar com qualquer programa de captura e envio de imagem compatível com o Sistema Operacional Windows 7. Sua resolução mínima obrigatória é VGA, ou 640 x 480 pixels.

3.3.4 Cancela

O modelo de cancela ideal para o Sistema Condominium tem que obedecer aos padrões do mercado, ser flexível e oferecer uma boa relação custo-benefício. Entre os conectores desejados deverão estar as portas seriais do tipo RS232.

3.4 Integração do Sistema

A integração de sistema está relacionada com os procedimentos para identificar e analisar as necessidades de um determinado ambiente tecnológico de uma organização e procurar implementar melhor solução para atendê-las em alguns pontos principais, como, do investimento, da segurança, da disponibilidade e eficiência.

Os sistemas RFID podem ser criados com os mais diversos níveis de requerimento de hardware e software. Os desenvolvedores já encontram no mercado ferramentas capazes de superar diversos obstáculos a sua integração. Deve-se também ressaltar que, as aplicações RFID por mais que sejam beneficiados por lógicas modulares presentes nas ferramentas de integração, podem necessitar que algum código seja criado para permitir e aprimorar a eficiência da troca de informação entre os diversos aparelhos.

ntre as funcionalidades dos sistemas RFID estão a leitura de mais de uma tag; da filtragem e agregação de dados; poder ler e escrever novas informações nas tags (para tags ativas); a integração dos sistemas às infraestruturas existentes; e da aplicação de regras, normas e leis ao acesso às informações.

Considerando o conceito acima, pode-se ressaltar a três tipos de integração: de aplicações, de dados e de sistemas legados. O Sistema Condominium aborda o conceito da integração de aplicações, uma vez que procura integrar diversas aplicações existentes (hardware e software) de modo que possam compartilhar informações.

3.4.1 O Módulo de Detecção

Ele é constituído por um conjunto de web cams localizado nas zonas de acesso do condomínio e dos leitores de Tag passivas. Os locais de instalação devem ser cuidadosamente escolhidos para que o condômino, dentro do seu veículo, seja capaz de encontrá-la com facilidade. Cada uma das zonas de acesso deverá ter, no mínimo, uma web cam. Neste projeto utilizou-se uma web cam por zona de acesso. Próximo as web cams está o leitor de Tags passivas. Este aparelho capta o código de identificação das diversas Tags passivas que passam no seu raio de alcance, e não apenas aquelas cadastradas no subsistema central. A Tag passiva disponibilizada a cada um dos veículos dos condôminos após seu cadastramento no subsistema central, ao chegar ao raio de ação do leitor, ativa o protocolo de comunicação enviando seu código de identificação único.

3.4.2 O Programa Central

O programa central é o programa principal que controla a todos os outros subsistemas instalados. Além disso, ele controla o banco de dados do sistema de controle de acesso ao condomínio e registra num histórico de ocorrências todos os movimentos de entrada e saída. Ele reconhece cada uma das Tags passivas cadastradas e seus proprietários. O programa central fica instalado na estação de trabalho principal localizada na portaria e que é utilizado pelo porteiro.

No momento que for inicializado, considera-se que o leitor de Tags não realizará nenhuma leitura, pois não está sendo considerada a possibilidade de identificar todo e qualquer veiculo cadastrado no interior do condomínio. Deve-se ressaltar que o sistema de controle de acesso ao condomínio tem a função de controlar o acesso e a saída de veículos, não o de controlar a sua presença no interior do condomínio.

Outro elemento considerado igualmente simples são as telas de computador já disponíveis na portaria do condomínio, que mostra a imagem de cada uma das web cams assim como as informações previamente gravadas no banco de dados do sistema sobre o condômino proprietário do veículo. O porteiro visualiza na tela do computador todas as informações necessárias para a identificação do condômino proprietário do veículo e de sua família. A informação mostrada na tela do computador inclui além da informação do bloco e apartamento, fotografias de cada um dos moradores.

Essas informações mostradas ao porteiro são controladas pelo subsistema central. Nele estão armazenadas as informações de todos os moradores do condomínio. O programa central registra em histórico todas as leituras bem sucedidas das Tags pelos leitores, assim como do subsequente acesso as informações dos condôminos no banco de dados. Para uma maior segurança do condômino, o processo se repete tanto para a entrada do veículo no condomínio quanto para o momento da sua saída. O evento da entrada ou saída fica registrado no banco de dados quando o porteiro, manualmente, ativa o levantamento da cancela.

Além do relatado acima, o programa central também controla os procedimentos de manutenção da base de dados, incluindo seu backup. Além de controlar e gravar os registros históricos de entrada e saída, o subsistema central disponibiliza ao administrador do condomínio e condôminos, relatórios de controle de acesso. O administrador também tem a sua disposição relatórios específicos para facilitar uma melhor gestão da escala de porteiros, para agilizar o processo de identificação e autorização nos períodos do dia de maior movimento.

3.4.3 O Módulo Gerencial

O módulo gerencial é responsável pelo cadastramento dos condôminos, veículos e Tags passivas na base de dados, assim como da sua manutenção. Somente o administrador do condomínio terá a autoridade para atualizá-los.

3.5Operação do Sistema

A primeira parte do sistema trata do cadastramento de todos os condôminos e dos seus veículos e da atribuição de uma tag passiva para cada um dos veículos. A segunda parte é a responsável pela monitoração e controle de acesso dos veículos ao interior do condomínio. A terceira parte do sistema trata dos informes de entrada e saída dos veículos para consulta dos condôminos e pelo administrador do condomínio. A

3.5.1 Cadastramento

Um profissional devidamente autorizado pelo administrador do condomínio realizará o cadastramento dos moradores e de seus veículos. Cada um dos condôminos deve tirar ou disponibilizar uma fotografia digital de seu rosto para completar o cadastro. As informações reunidas são carregadas num banco de dados MySQL, onde serão relacionadas com o número do apartamento e com seus moradores e veículos. Uma vez finalizada a carga de dados, a cada um dos veículos é assignado uma tag passiva, que deverá ficar fixa no interior do mesmo. Essa Tag passiva é responsável pela identificação do veiculo e permite que o sistema possa recuperar as informações de seus proprietários.

8 Monitoração e Controle do Acesso de Veículos

3.5.2.1 Controle da Entrada de Veículos

Os leitores UHF, fixados em locais próprios próximo dos pontos de acesso a área do condomínio, identificam os automóveis cadastrados para ingressar no interior do condomínio. Uma vez no alcance do leitor, a tag passiva presente no interior do automóvel responde ao pulso do leitor UHF. Uma vez realizada a leitura da tag passiva, o leitor UHF, por meio de uma classe Java, transmite o código de identificação do veículo para o servidor do condomínio. Recebida a informação, o sistema de monitoramento e controle faz acesso ao banco de dados MySQL para recuperar as informações do apartamento ao qual pertence o veículo.

No caso de uma identificação positiva, o sistema envia uma mensagem ao porteiro responsável pelo controle físico de entrada de veículos que além de incluir o número do apartamento, também disponibiliza as fotografias dos moradores. Caso seja negativa, o sistema informa que o veículo não está cadastrado para acessar o condomínio, Ao chegar à cancela de acesso ao condomínio, o motorista do veículo deve posicionar o seu rosto em frente de uma web cam de segurança para que o porteiro possa fazer o seu reconhecimento visual, e, conforme o caso, permitir o acesso do veículo, apertando um botão pela elevação da cancela.

No momento em que o porteiro autoriza a entrada do veículo, ao apertar o botão da cancela, o sistema de monitoração de controle de acesso, por meio de outra classe Java, grava um registro no histórico de entradas e saídas com as informações pertinentes à entrada, ou seja, da identificação do veiculo e data e hora. Opcionalmente, pode-se gravar, também, uma fotografia digital do veiculo ingressando na área comum do condomínio.

3.5.2.2 Controle da Saída de Veículos

Assim como para o controle de entrada, haverá leitores de UHF e web cams fotográficas nos pontos de saída de veículos do condomínio. O procedimento de saída é similar ao de entrada, ou seja, o veículo para sair da área comum do condomínio passará pelo raio de alcance de um leitor UHF que, por meio de uma classe Java, transmitirá ao sistema de monitoramento e controle os dados do apartamento e de seus moradores, para que o porteiro possa fazer uma identificação visual do motorista e liberar sua saída, abrindo a cancela. Ao abrir a cancela, assim como no procedimento de entrada, por meio de uma classe Java, será gravado um registro no histórico de entradas e saídas, contendo as informações do veículo e apartamento, assim como data e hora.

3.5.3 Relatórios de Controle

Conforme relatado anteriormente, o programa principal do sistema de monitoramento e controle registra em arquivo histórico, todas as entradas e saídas dos veículos cadastrados no sistema. Essa fonte de informação pode ser utilizada tanto pelos moradores do condomínio quanto pela administração do condomínio para realizar um melhor controle das ocorrências. Os condôminos têm acesso às informações relacionadas com os veículos do seu apartamento, sendo vedado o acesso às informações de terceiros.

O administrador do condomínio tem a sua disposição outros tipos de relatórios, voltados a uma melhor administração de tempos e movimentos de veículos e da conseqüente alocação de recursos humanos para a devida autorização de entrada e saída de veículos. O administrador, de posse das informações de entrada e saída de cada um dos veículos, pode utilizar-se delas para uma série de eventos onde a sua atuação é colocada em dúvida, como, por exemplo, nos casos de acidentes que venham a danificar os veículos no interior do condomínio e de roubo de objetos que estavam no interior do veículo.

O sistema de monitoração e controle de acesso para condomínios não oferece apenas um controle duplo de acesso de veículos ao interior do condomínio, mas, também, a monitoração de sua presença, facilitando, assim, a ação de defesa do condomínio quando das denúncias de danos causados ao veiculo nas áreas interiores.

3.6 Protótipo

Neste item tem-se uma breve descrição do protótipo desenvolvido para demonstrar o funcionamento do sistema.

3.6.1 A Infraestrutura de Manutenção de Dados.

A infraestrutura do programa principal foi construída com as ferramentas Netbeans e a linguagem Java para web. O banco de dados para armazenar e gerenciar os dados foi desenvolvido com a tecnologia MySQL. O Tomcaté utilizado como servidor web. Todos os softwares utilizados são de código aberto. Inicialmente, faz-se o acesso ao sistema. Em seguida, cadastram-se no banco de dados as informações de alguns condôminos e seus veículos. Posteriormente cria-se o relacionamento do veículo com a Tag passiva. Todas estas informações ficam armazenadas no banco de dados MySQL.

Uma vez confirmada a sua identificação, o usuário administrador poderá cadastrar ou atualizar os dados dos usuários do Sistema Condominium.

A Figura 20 oferece uma visão das informações necessárias para o cadastramento de veículos no Sistema Condominium.

3.6.1 Funcionamento do Protótipo

A parte física ou de hardware do protótipo representa uma zona de acesso ao condomínio, apresentando todos os instrumentos de segurança, inclusive, a cancela. A figura a seguir possibilita um melhor entendimento deste esquema. A zona de acesso simulada tem apenas uma zona de transição, ou seja, de fora para dentro, no momento de entrar no condomínio, ou de dentro para fora, quando do momento da saída.

São apreciadas duas situações, do reconhecimento ou do nãoreconhecimento da Tag passiva pelo leitor. O subsistema central é o único programa que interage entre o leitor/web cam, a estação de trabalho na portaria e a cancela. Ele funciona como programa principal responsável pela comunicação com os outros subsistemas e atualização do banco de dados. A circunferência de leitura do leitor RFID foi aqui reproduzido neste modelo de modo a reproduzir uma zona de acesso. Para a construção deste protótipo foi utilizado o seguinte hardware:

a) Um leitor RFID – UHF

b) Duas Tags passivas – uma cadastrada e outra, não cadastrada.

c) Uma web cam;

d) Um netbook; e

e) Uma Cancela.

A operação do protótipo foi realizada da forma mais real possível. Foi simulado o cadastramento de um veículo e da respectiva Tag utilizando o programa principal. Neste ponto o programa comunica ao operador que o veículo foi devidamente registrado. Em seguida, têm-se a simulação da tentativa de acesso do mesmo veículo ao interior do condomínio. O subsistema central foi informado corretamente pelo protocolo do leitor dos dados da Tag. O subsistema central acessa o banco de dados e disponibiliza na tela do netbook a fotografia do condômino.

O protocolo da web cam também envia para o netbook as imagens que estão sendo captadas. Dessa forma o porteiro poderá autorizar ou não o acesso ao interior do condomínio. O

A ativação da cancela é providenciada pelo programa central executado no netbook, que a ele se conecta por meio de uma porta serial. Foi necessário desenvolver um novo protocolo para que tal comunicação ocorresse de forma ótima para o sistema. Foi igualmente necessário instalar um adaptador para conectar a cancela ao computador utilizando a porta USB.

Os relatórios à disposição dos condôminos e da administração possibilitam o controle de entrada e saída de veículos. Eles também disponibilizam as informações do proprietário do veículo.

A versão final do protótipo funcionou corretamente para as possibilidades planejadas. Considera-se possível oferecer novas funcionalidades ao sistema de controle de acesso ao condomínio num momento futuro.